Если веб-сайт не работает или работает не как положено, это может следствием активности вредоносных скриптов.

Чтобы решить проблему с вредоносными вставками и скриптами, следуйте инструкциям (от простых до более сложных):

- Проверьте веб-сайт онлайн https://sitecheck.sucuri.net/. Эта проверка может указать на проблему.

- Если на веб-сайте недавно было установлено дополнительное программное обеспечение (плагины / темы), убедитесь, что источник этого программного обеспечения является надежным.

- Убедитесь, что все плагины и темы, которые в настоящее время используются на сайте, не подвержены риску и не содержат критических уязвимостей.

- Составьте список всех ваших плагинов.

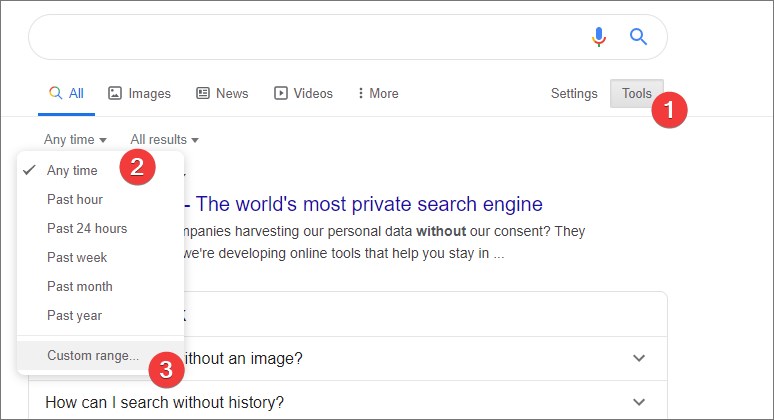

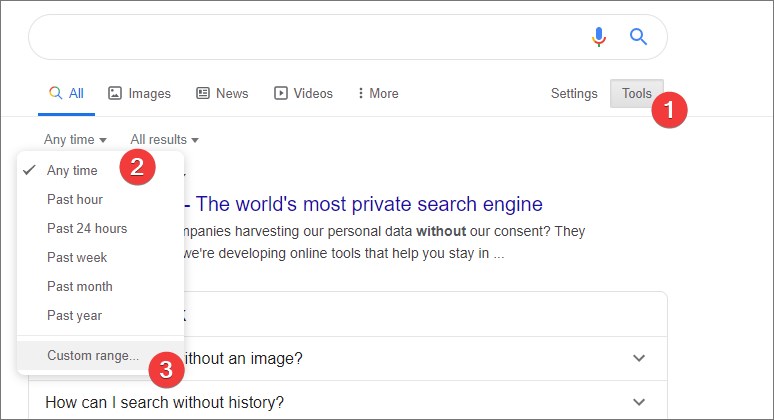

- Перейдите в поиск Google -> Инструменты -> поиск за последние 3 месяца.

- Строка поиска "ИМЯ_ПЛАГИНА критическая уязвимость". Этот поиск поможет вам определить, были ли за последнее время критические уязвимости, которые могли привести к взлому веб-сайтов вашей CMS.

- Войдите в базу данных phpmyadmin или в панель управления сайтом. Проверьте количество пользователей, особенно с правами администратора. Если есть подозрительные пользователи, удалите их.

- Удалите все файлы из корневого каталога и базы данных сайта. Восстановите сайт из резервной копии.

- Смените пароли: на хостинг панель, на панель управления сайта, на базу данных (вам потребуется перенастроить соединение с базой данных в коде сайта).

- Установите плагин безопасности для своей CMS. Для wordpress сайтов установите iThemes Security.

- Пропарсите access логи сайта на POST запросы.

- Свяжитесь с хостинг компанией и попросите помощи в устранении вирусов и устранении уязвимостей. Скорее всего, это будет платная услуга.

- Проверьте сайт на наличие вирусов и очистите его.

Используйте утилиту ai-bolit от revisium.

Скачайте ai-bolit и запустите тест. Пример:

php /root/aibolit/ai-bolit.php \

--size=900K \

--mode=2 \

--path=/var/www/directory_before_website/your_website/ \

--report=/var/www/directory_before_website/your_website/vir.html \

- Вредоносные скрипты также могут находиться за пределами корневого каталога веб-сайта, поэтому проверка каталога на уровень выше является хорошей практикой. Измените ключ path: --path=/var/www/путь_к_каталогу/ Вы можете открыть отчет по ссылке: http://your_site.ru/vir.html Просмотрите отчет и очистите сайт от вредоносных вставок.

- Очистите базу данных от вредоносных вставок.

- Вручную проверьте сайт на наличие вредоносного кода и уязвимостей.

- Очистив сайт от вирусов, настройте antishell скрипт.

Antishell проверяет веб-сайт на наличие изменений в коде и отправляет электронное письмо с отчетом, если какие-либо изменения были сделаны. Используя антиоболочку, можно узнать время инъекции и какие скрипты были взломаны. Имея конкретное время взлома, можно проанализировать access логи; найти IP-адрес злодея и его запросы к веб-сайту.